Amministrazione Utente LDAP

L’integrazione LDAP consente agli utenti di autenticarsi a AGNES Connect utilizzando un server LDAP esistente, consentire agli utenti di sfruttare le soluzioni esistenti per i singoli segni. Il server LDAP deve essere pubblicamente disponibile su Internet per comunicare con i server AGNES Connect. Ogni organizzazione può connettersi a un singolo server LDAP, sostituendo il modulo di gestione utente fornito da AGNES Connect. La modifica di queste impostazioni potrebbe interferire con la capacità dell’organizzazione di connettersi all’EMR. La modifica di queste impostazioni potrebbe interferire con la capacità di una organizzazione di connettersi a AGNES. Si consiglia di apportare modifiche a queste impostazioni sotto la guida di AMD.

Suggerimenti per la configurazione

La responsabilità per la gestione degli utenti LDAP spetta al gruppo IT dell’organizzazione. Tuttavia, AMD raccomanda di incorporare un gruppo amministrativo chiamato agnes_admin. Se configurato come gruppo amministrativo in AGNES, i membri di questo gruppo otterranno privilegi amministrativi in AGNES Connect. L’utente del servizio fornirà l’accesso di base al server come Bind DN.

Vai alle Impostazioni dell’organizzazione

Apri Gestione sito

Per modificare questa impostazione, l’account utente connesso deve disporre di un ruolo di amministratore.

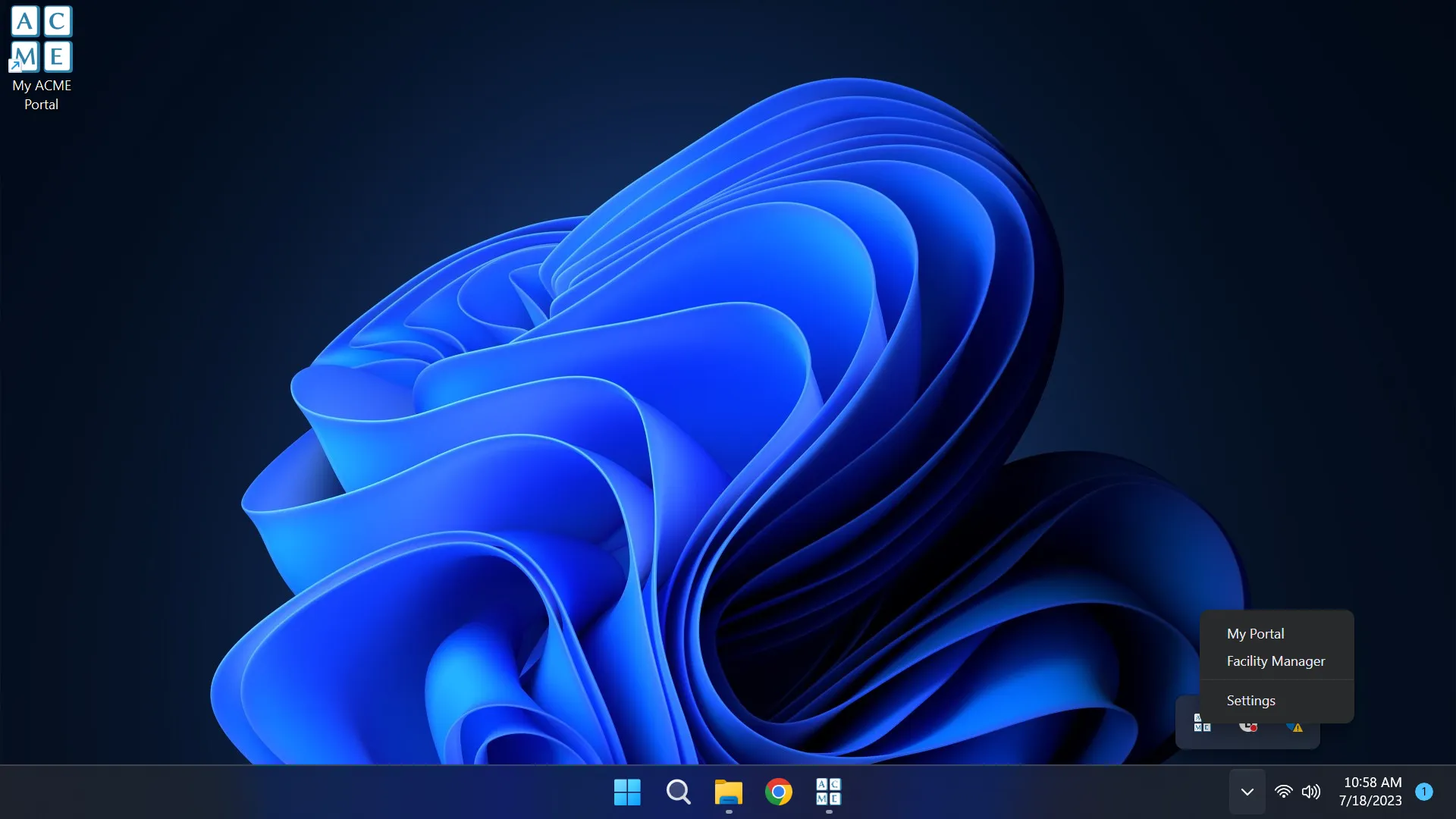

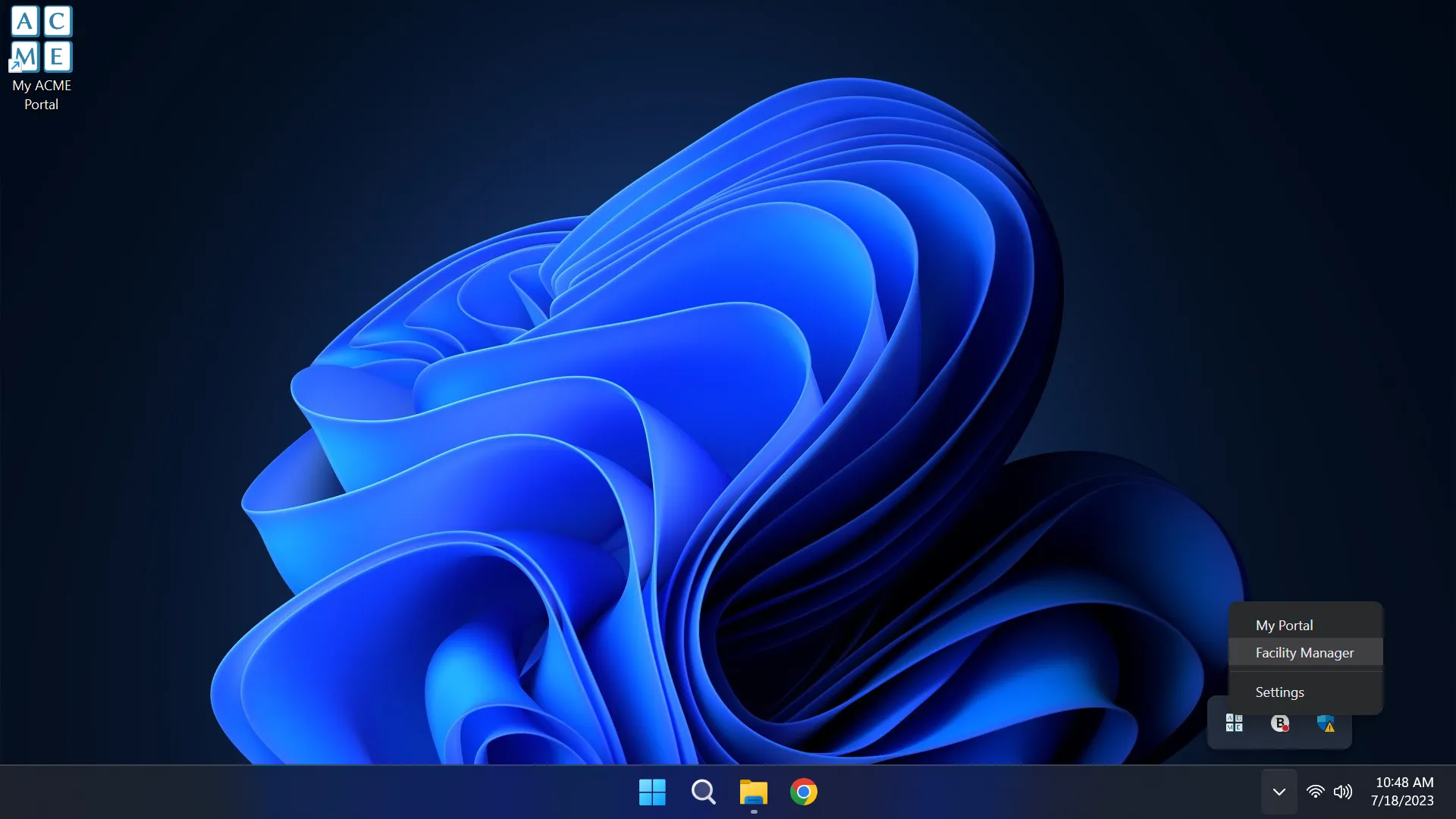

Fai clic con il pulsante destro del mouse sull’icona AGNES Connect nella barra delle applicazioni e seleziona Gestore del sito.

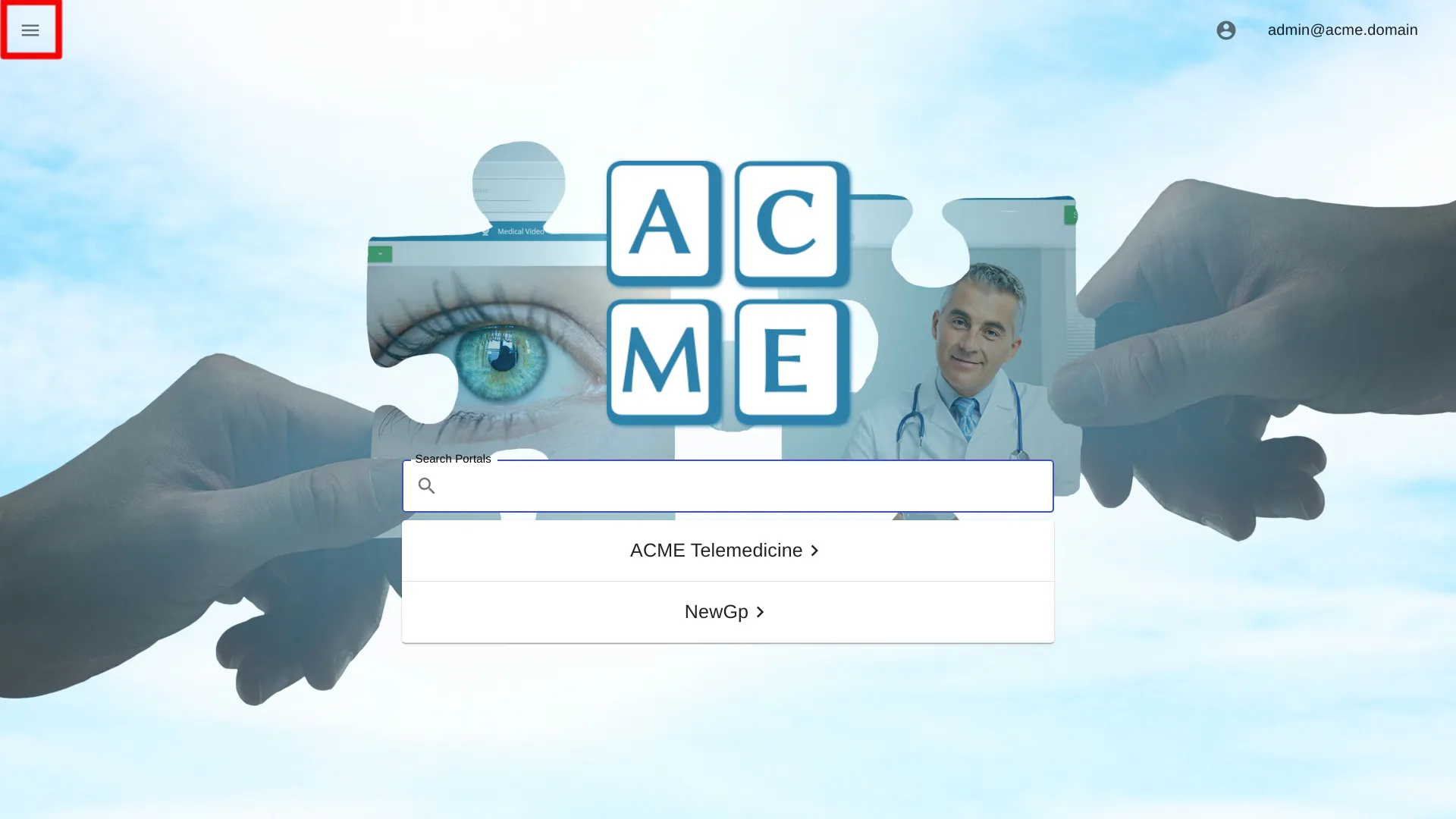

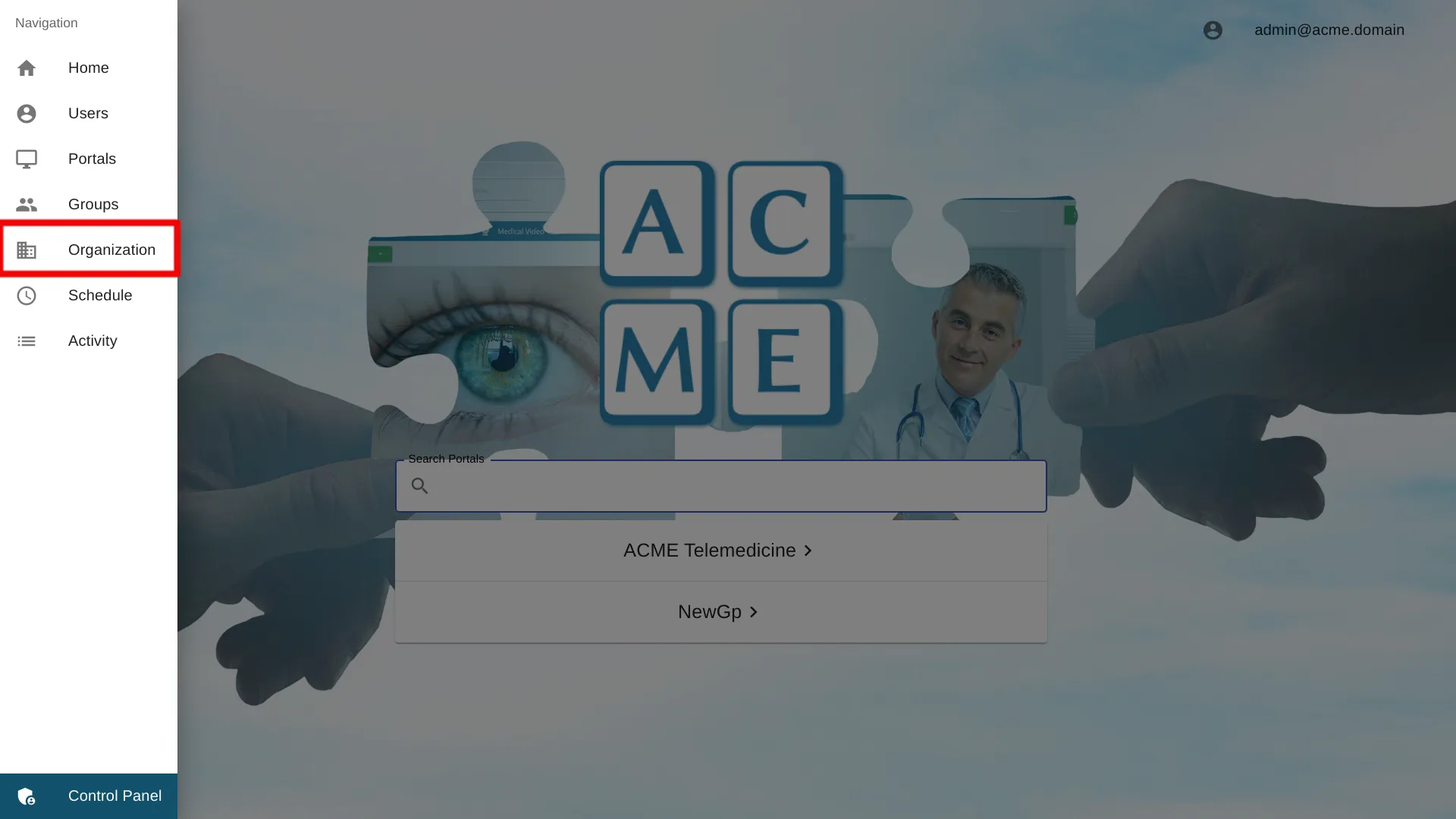

Seleziona Organizzazione dalla barra di navigazione

Fai clic sull’icona ”≡” in alto a sinistra del schermata iniziale, e seleziona Organizzazione dalla barra di navigazione. Se l’opzione non è disponibile, assicurarsi che l’account utente connesso ha il ruolo di amministratore.

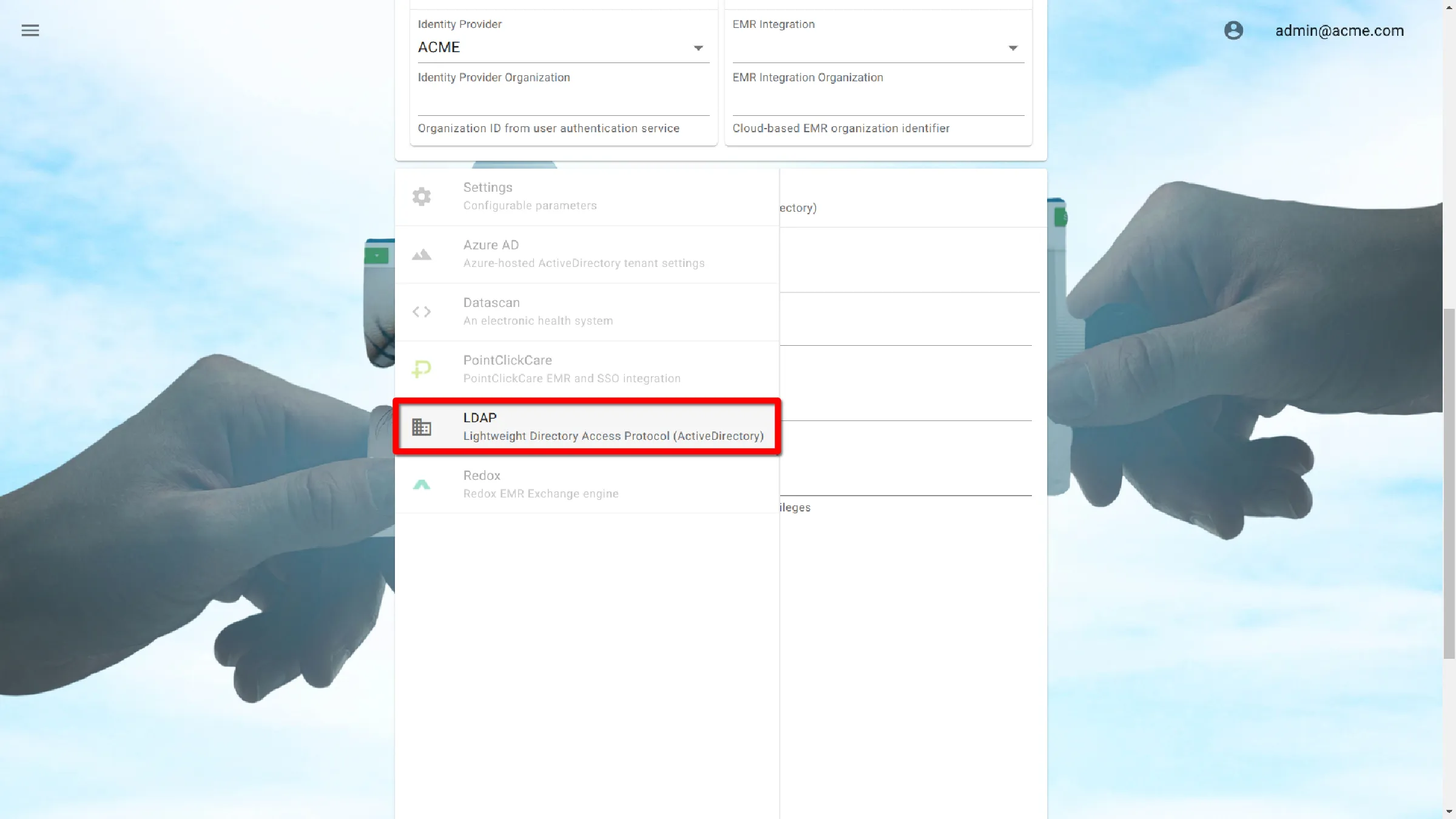

Seleziona Impostazioni Amministrazione Utente LDAP

Impostazioni LDAP

Tutte le credenziali LDAP inserite in AGNES sono elencate nel portale di gestione LDAP dell’organizzazione. Questo portale è gestito dall’organizzazione e non disponibile per AMD.

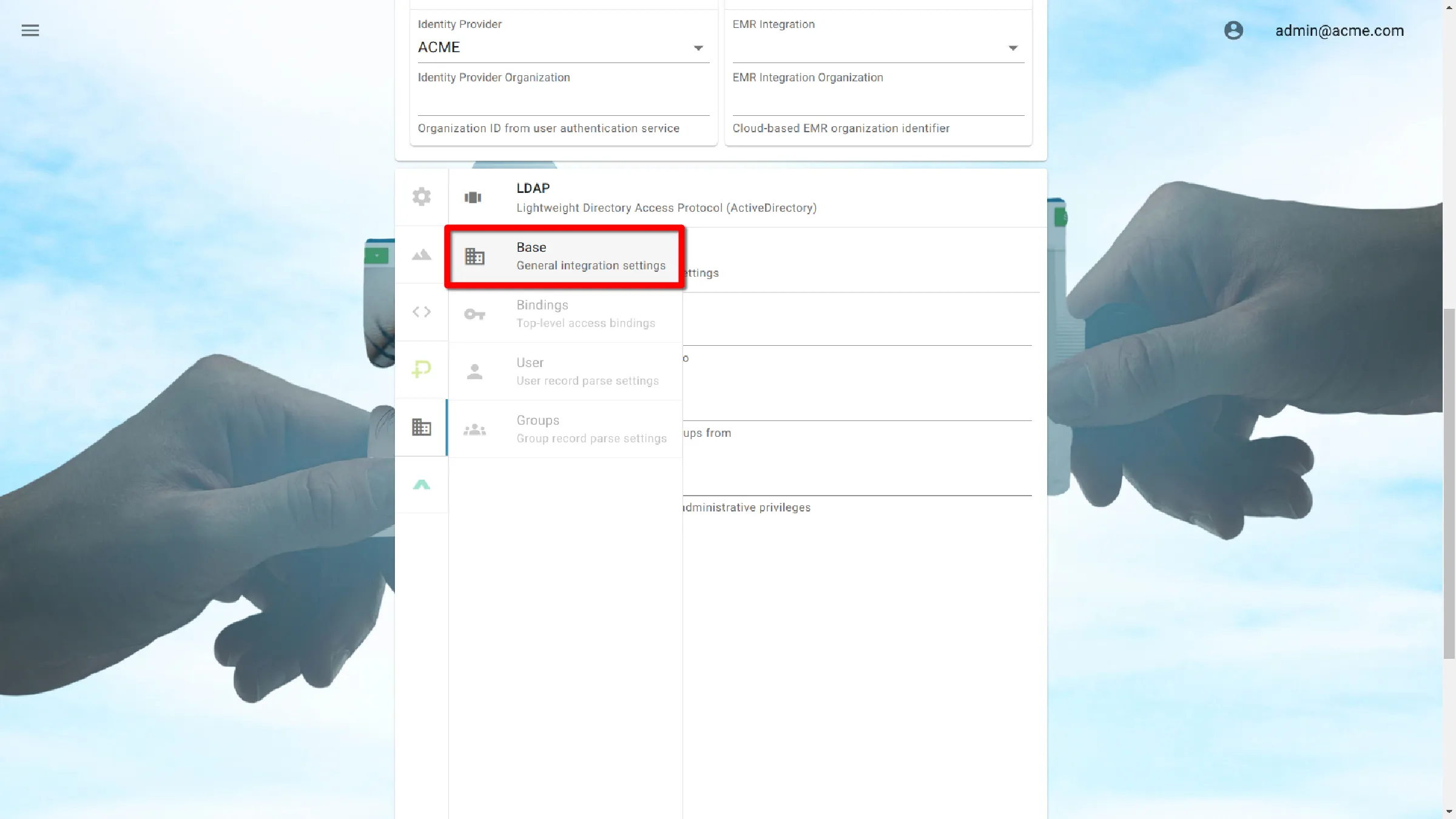

Seleziona Impostazioni Base

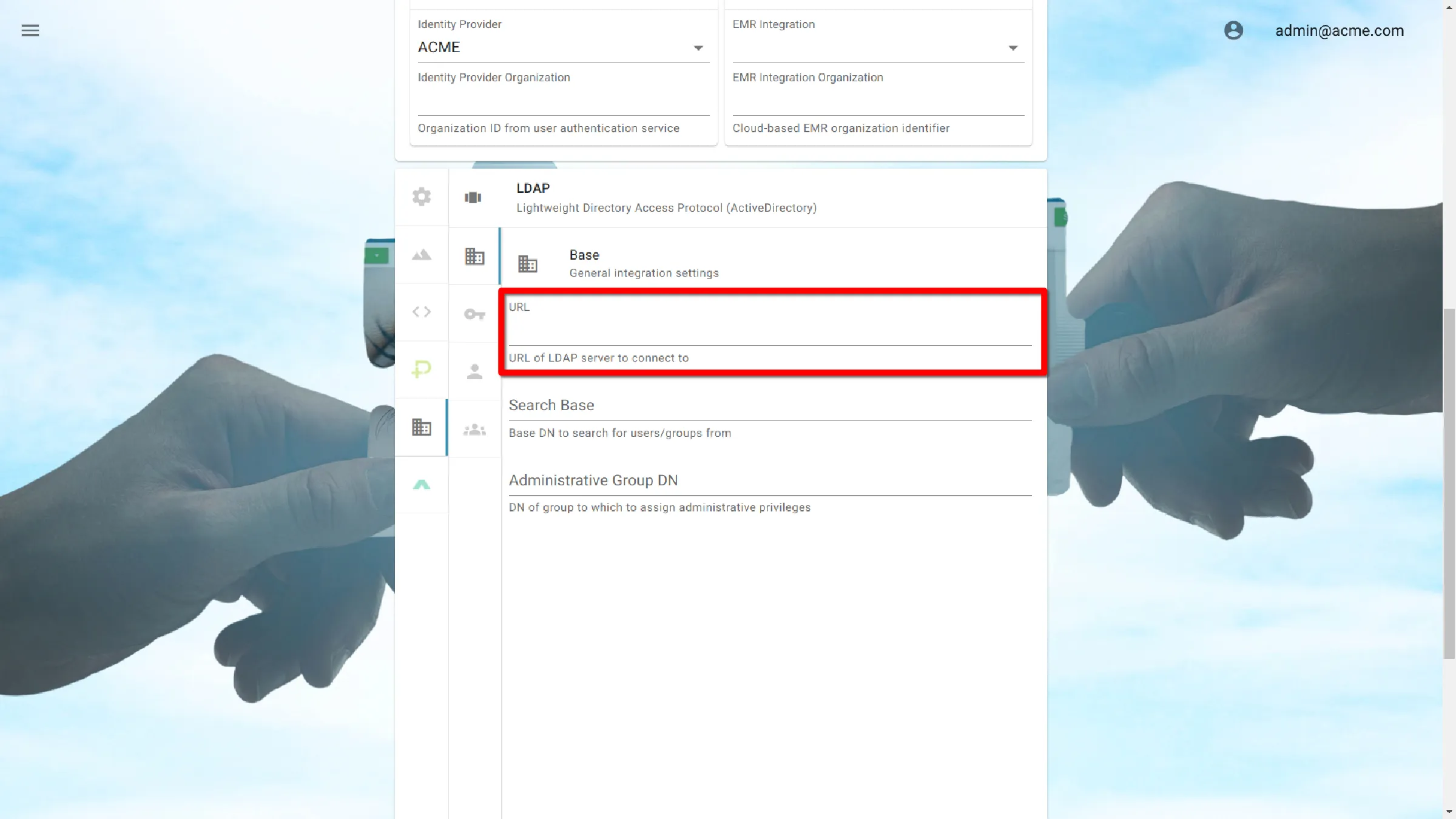

URL

Inserisci l’IP pubblico e la porta del server LDAP. Dovrebbe essere prefisso con ldap://

Per connettersi a un server con l’IP di 1.2.3.4, utilizzando la porta predefinita 389, l’input sarebbe:

ldap://1.2.3.4:389

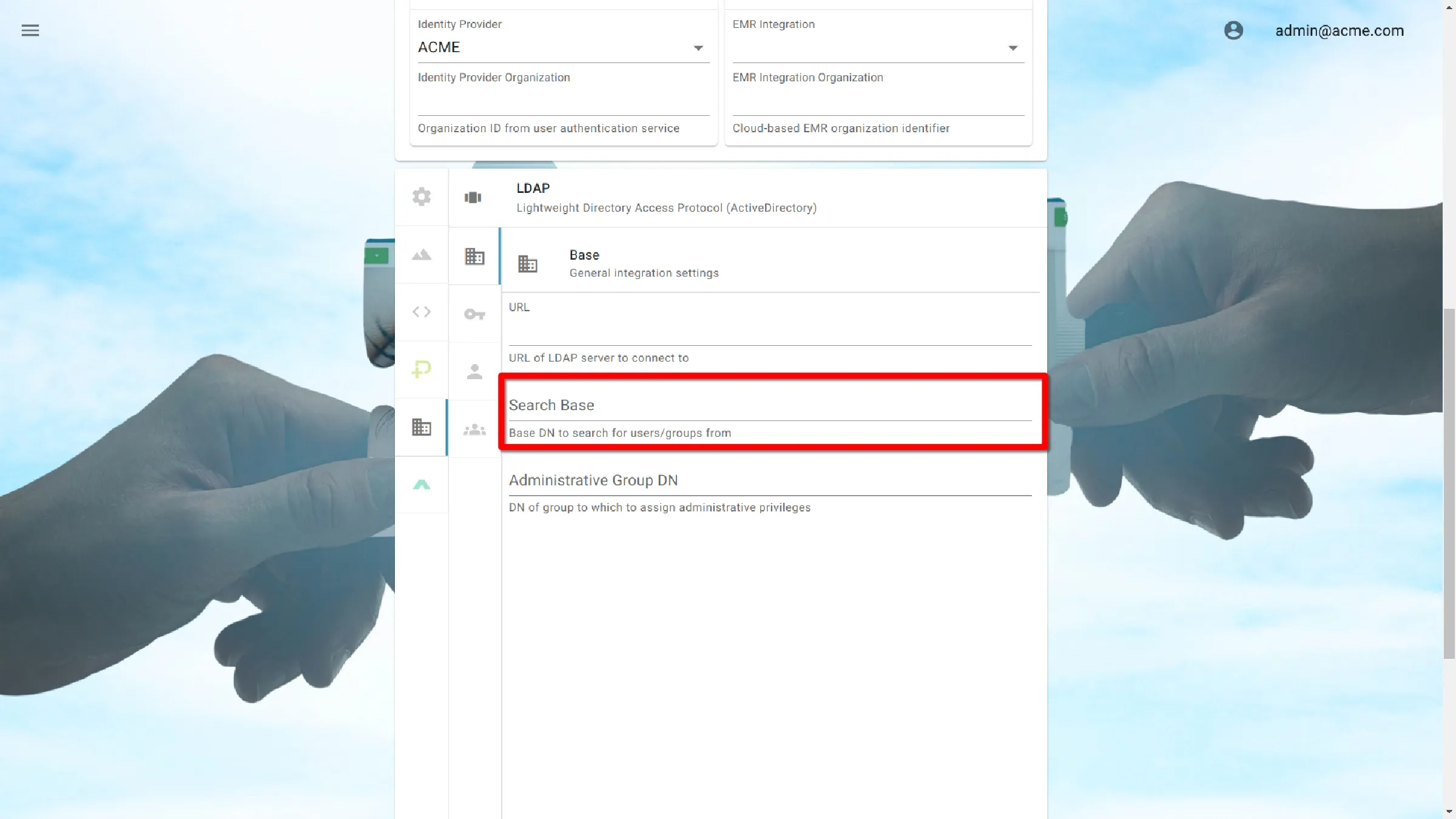

Base di ricerca

La base di ricerca indica il punto di partenza per una ricerca nella directory LDAP. Per consentire l’interrogazione completa, specificare la radice del servizio directory. In alternativa, perfeziona i controlli di accesso specificando un’unità organizzativa (OU).

Base di ricerca comprende più oggetti separati da virgole. Questi oggetti includono:

- cn nome comune

- o unità organizzativa

- o organizzazione

- c paese

- ma dominio

Per consentire a tutti gli utenti del dominio mycompany.dom, specificare:

dc=mycompany,dc=dom

Riduci la ricerca specificando un’unità organizzativa.

ou=support,dc=mycompany,dc=domain

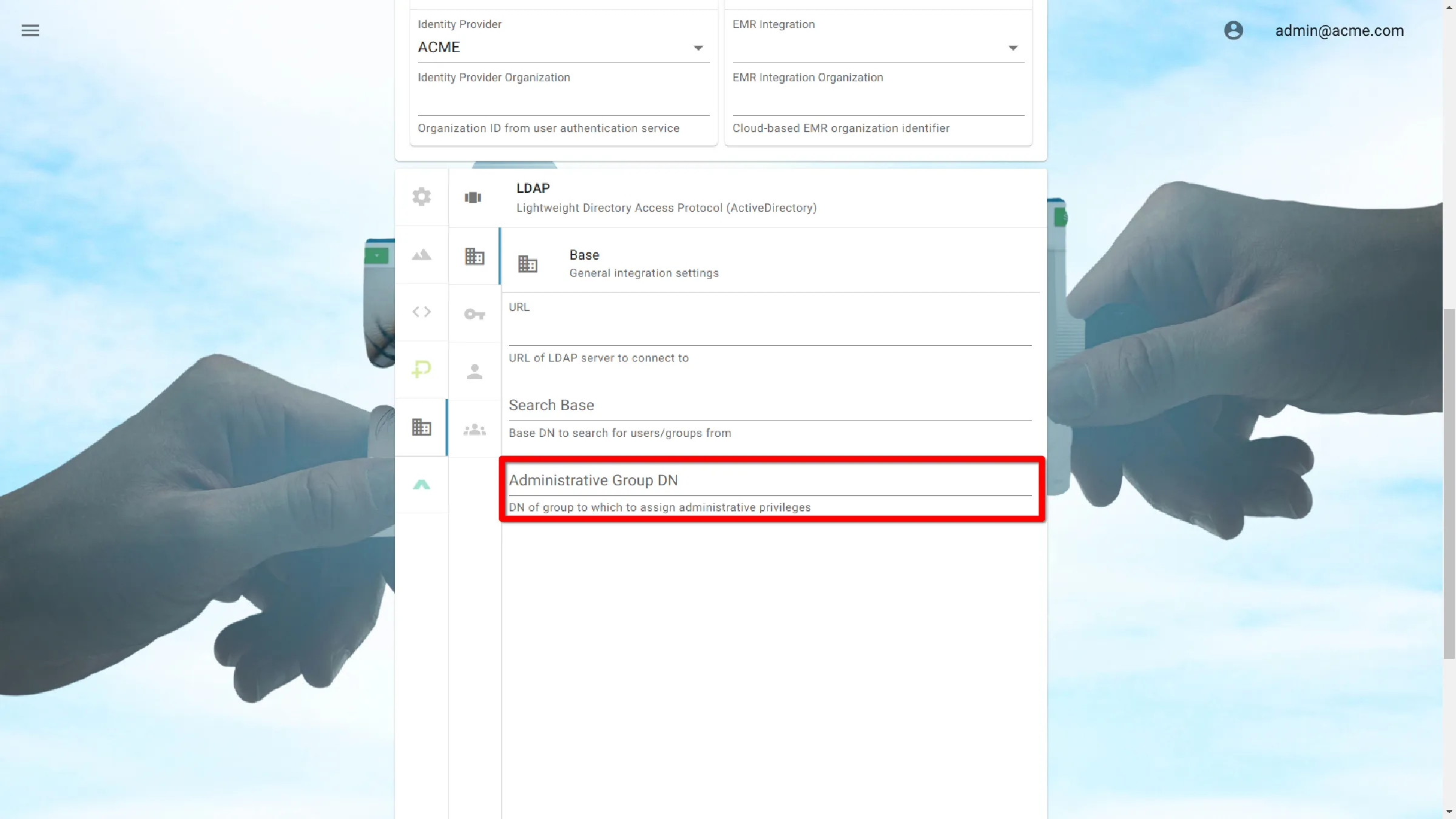

Gruppo amministrativo DN

Questa voce controlla chi è autorizzato ad amministrare AGNES Connect all’interno dell’organizzazione consentendo la specificazione di un Utente o di un Gruppo DN.

Un Distinguished Name (DN) identifica in modo univoco una voce e descrive la sua posizione nel file Albero delle informazioni sulla directory (DIT).

I DN sono costituiti da componenti separati da virgole chiamati Relative Distinguished Names (RDN). Questi includono:

- uid id utente

- o unità organizzativa

- ma dominio

Per consentire ai membri del gruppo agnes_administers di amministrare il Generale, specificare:

ou=agnes_administers,dc=mycompany,dc=domain

Per consentire solo all’utente john.doe di amministrare AGNES, specificare:

uid=john.doe,ou=agnes_administers,dc=mycompany,dc=domain

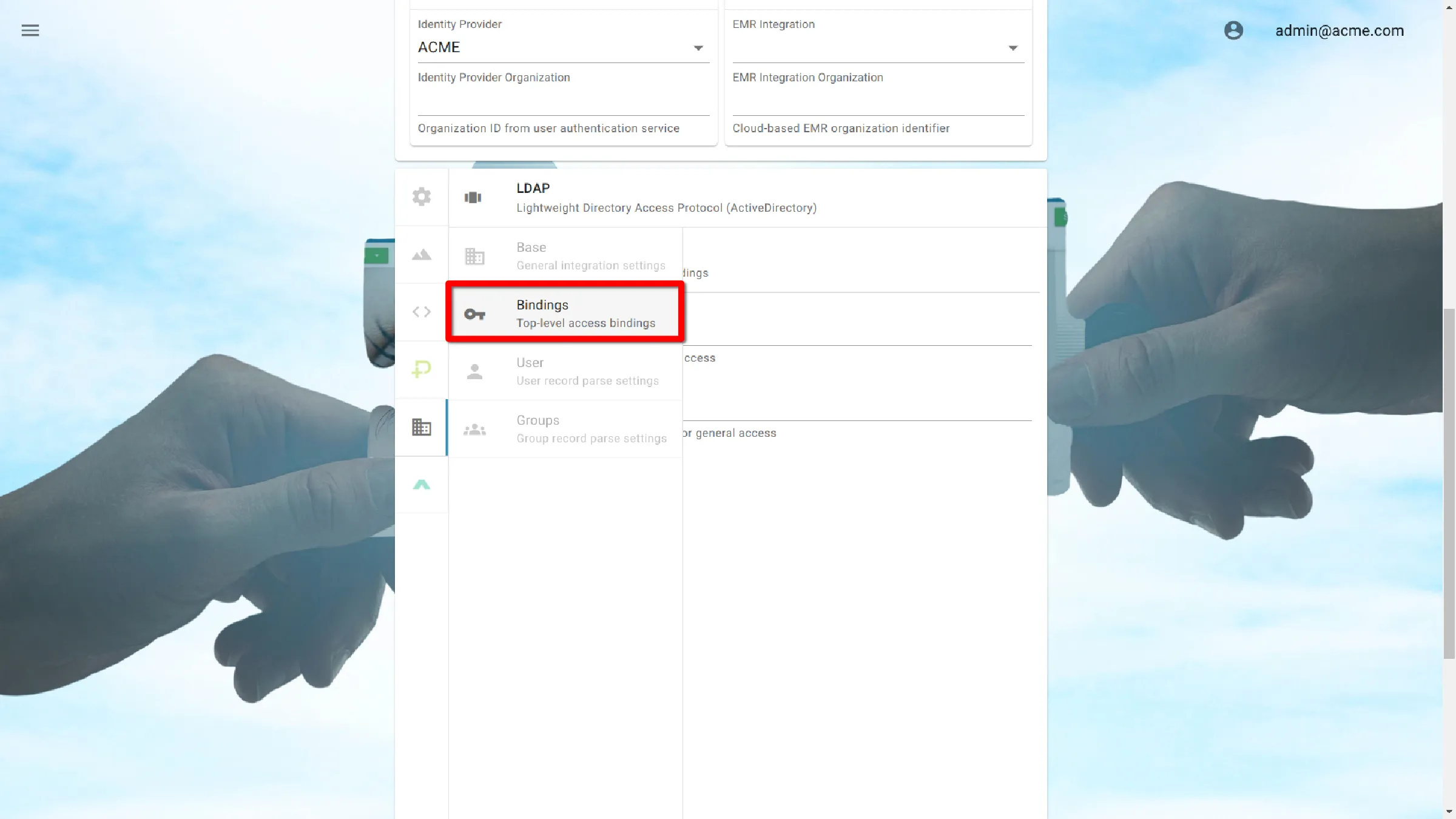

Legami

I collegamenti sono necessari per ottenere l’autorizzazione al server LDAP per autenticare gli utenti. Sono costituiti da due parti, Bind DN e Bind პაროლი.

Bind DN

Bind DN è il Nome distinto che fornisce l’autorizzazione per AGNES a autenticare gli utenti rispetto al server LDAP.

Bind DNs sono costituiti da componenti separati da virgole. Questi includono:

- cn nome comune

- o unità organizzativa

- ma dominio

Un esempio Bind DN sarebbe simile a:

cn=agnes_ldap,ou=agnes_administers,dc=mycompany,dc=domain

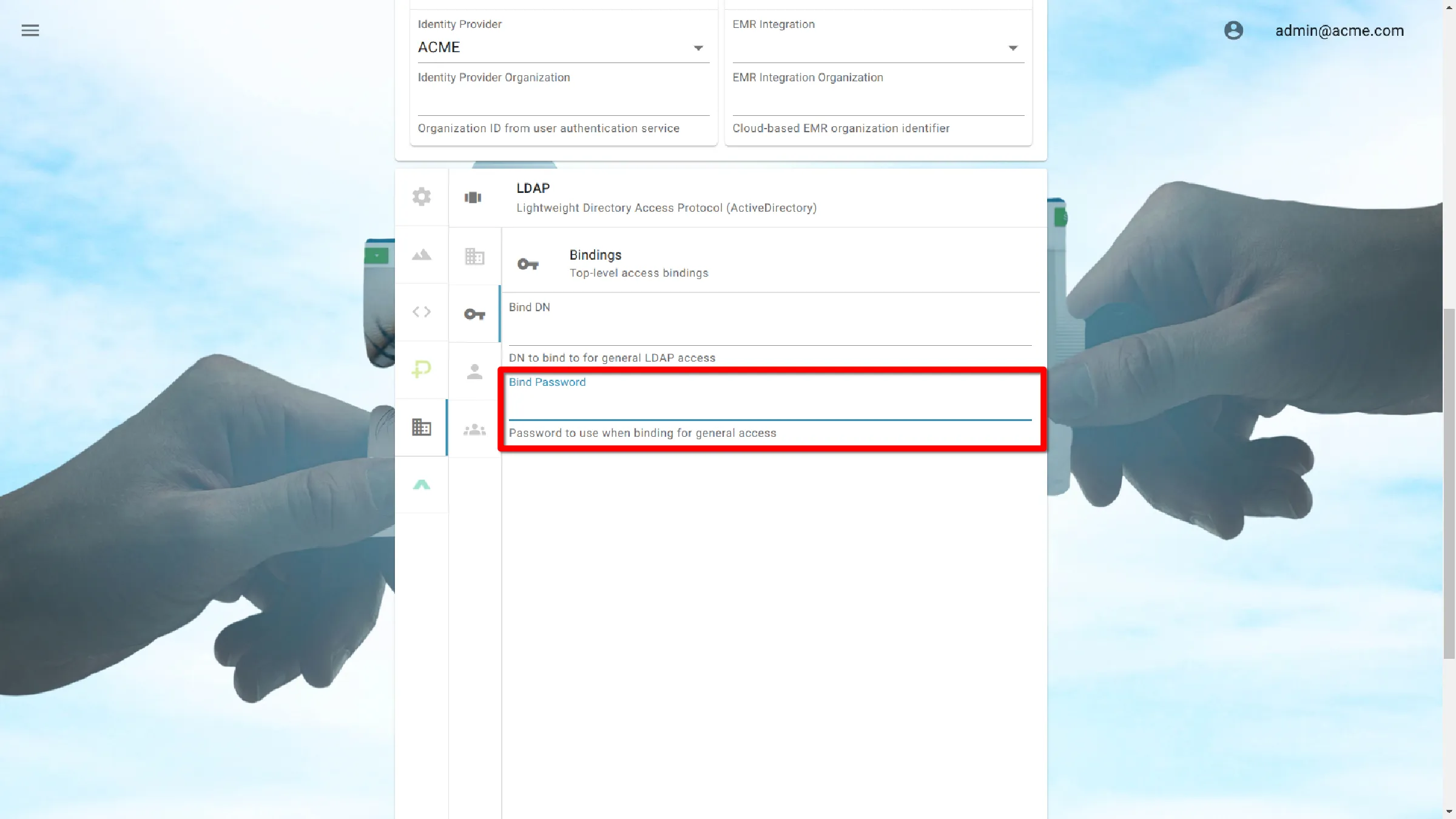

Bind parola d’ordine

Bind parola d’ordine è la password associata all’account Bind DN.

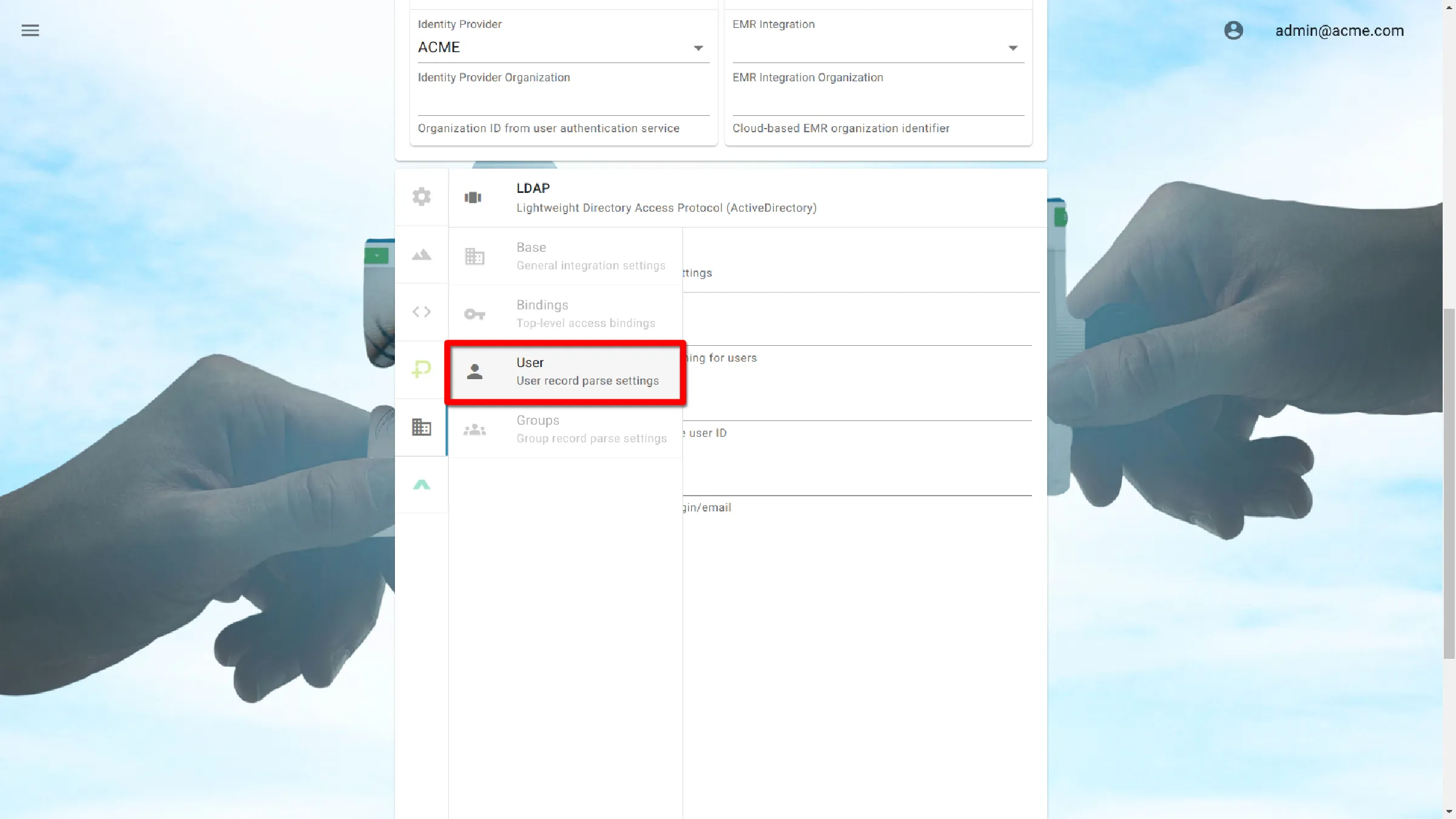

Impostazioni utente

Le Impostazioni utente definiscono quali attributi identificabili verranno cercati durante l’interrogazione del Albero delle informazioni della directory (DIT).

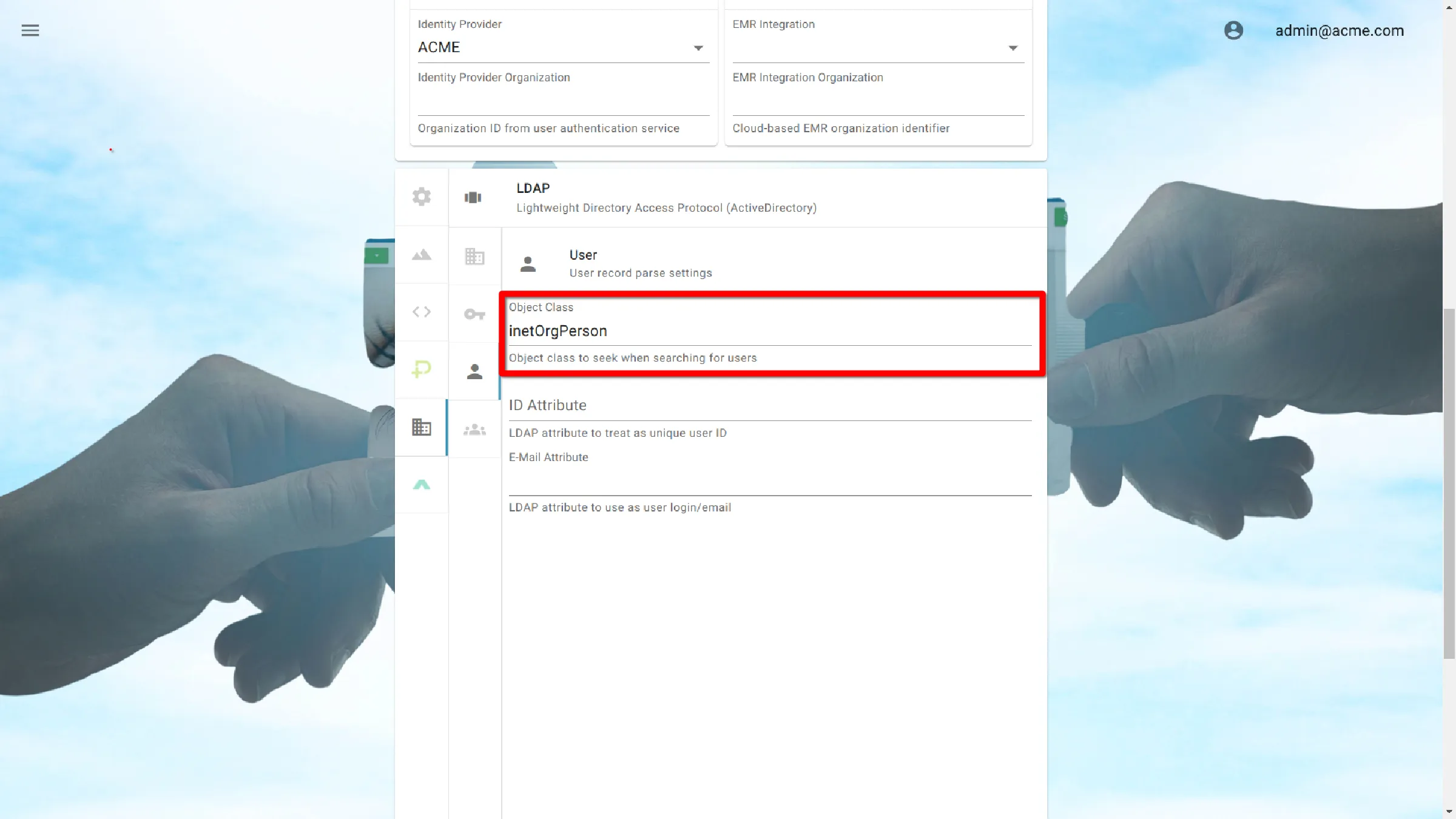

Classe oggetto

L’attributo Classe oggetto viene utilizzato per determinare gli attributi consentiti di una voce.

Rappresenta il tipo di oggetto che verrà classificato come utente.

Active Directory

organizationalPerson

LDAP

InetOrgPerson

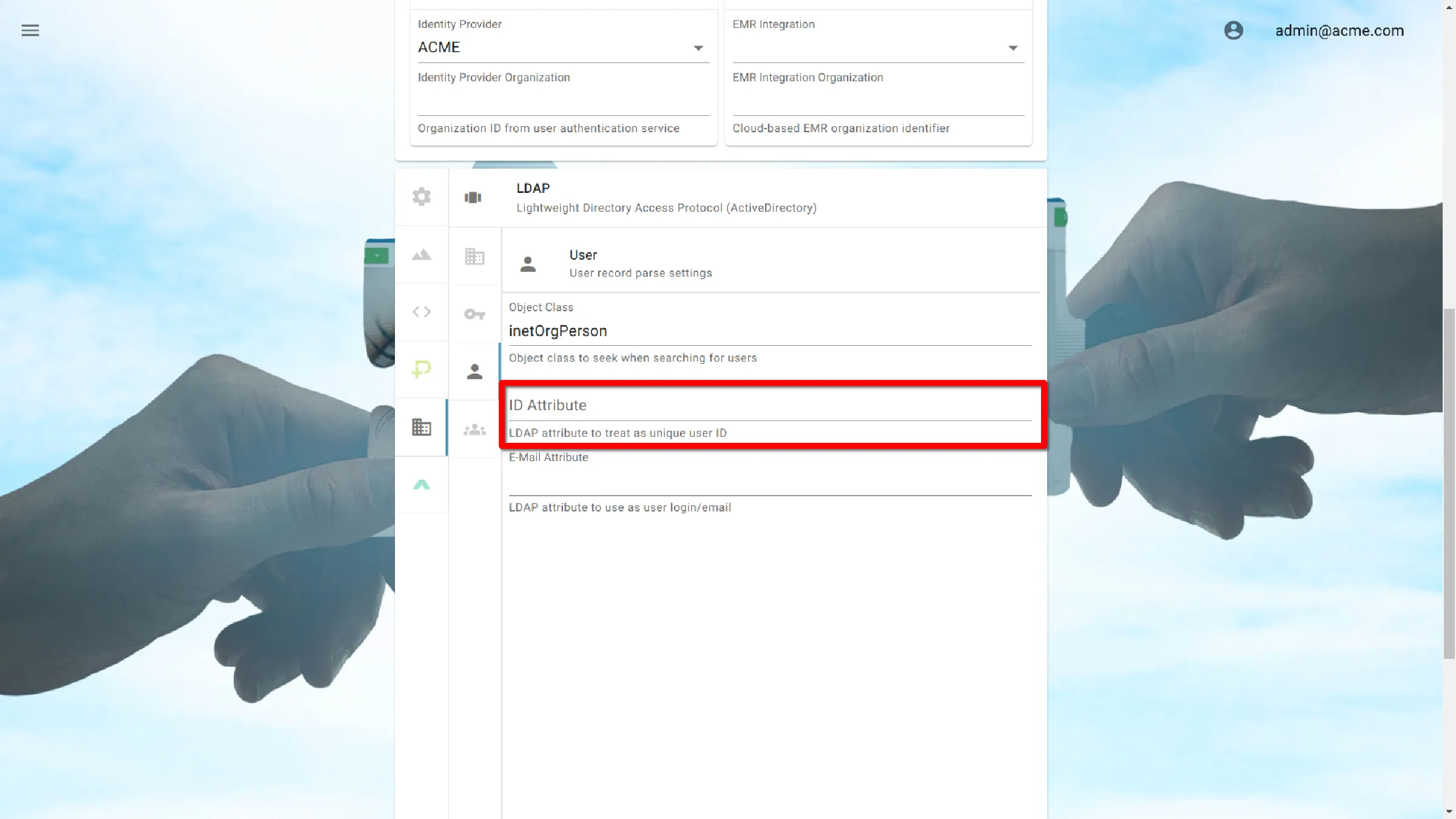

Attributo ID

Un attributo univoco utilizzato per identificare ciascun utente.

LDAP

uid

Active Directory

sAMAccountName

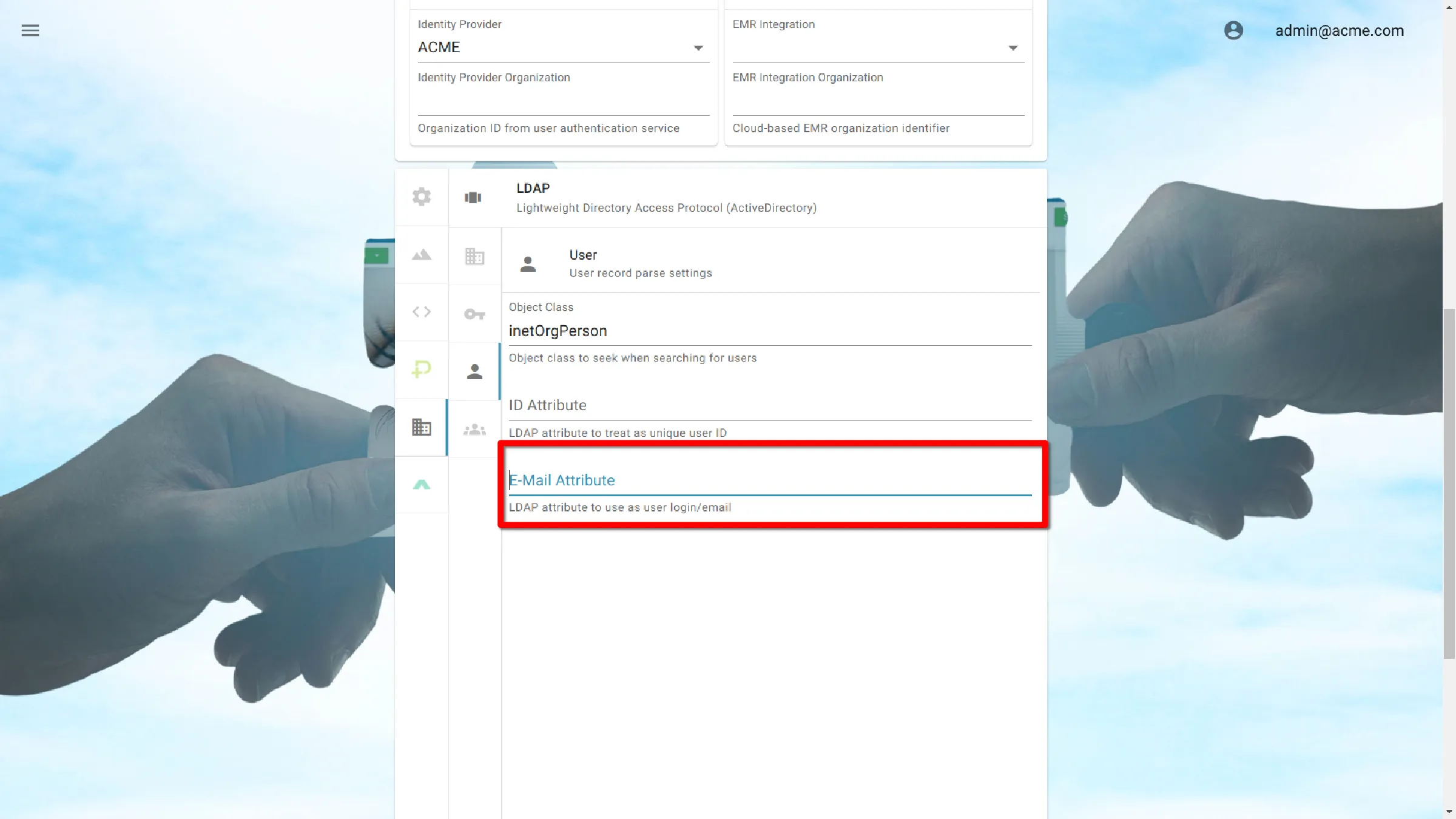

Attributo e-mail

Attributo contenente l’indirizzo email per l’utente dal server

LDAP

mail

Active Directory

userPrincipalName

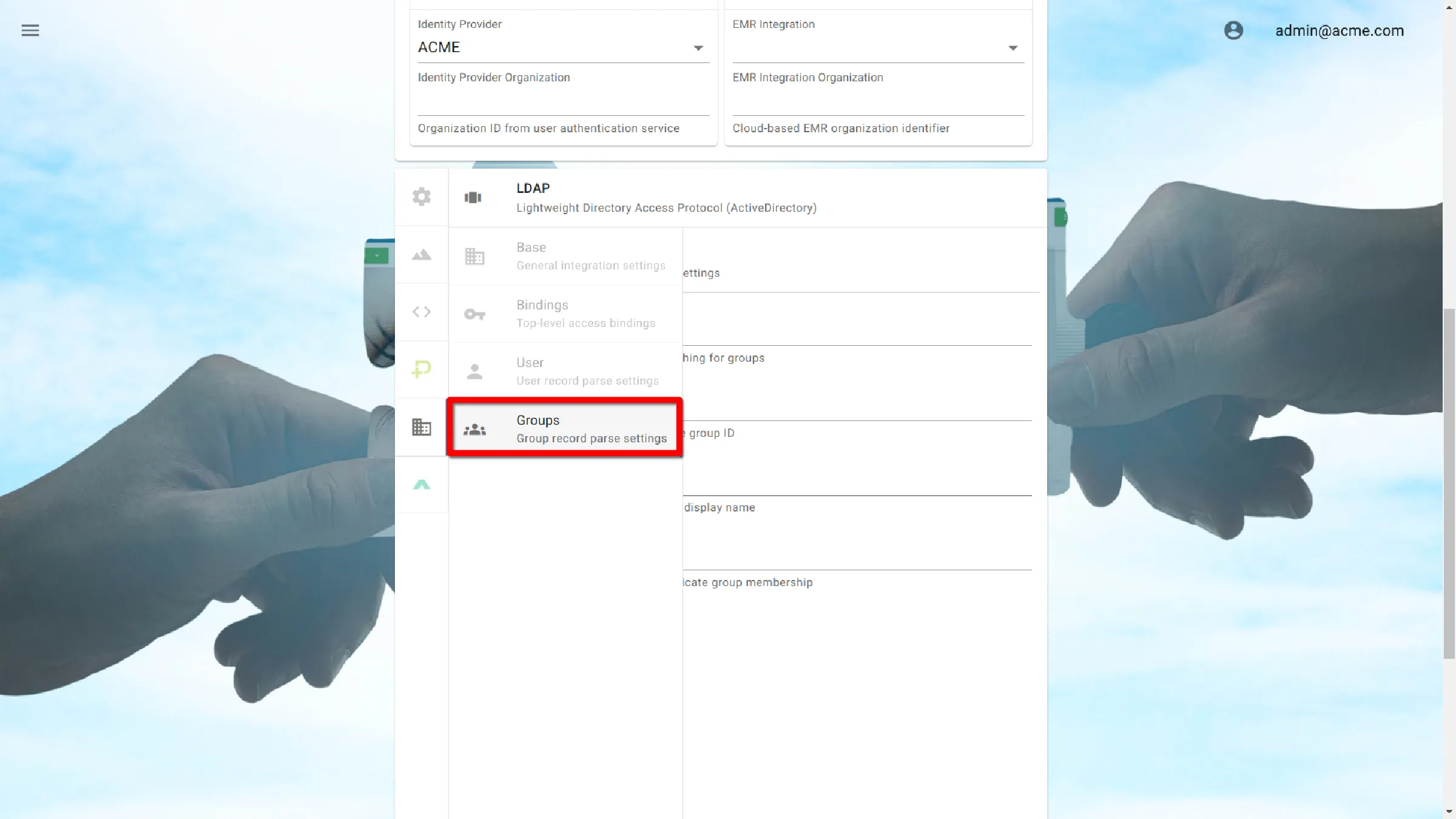

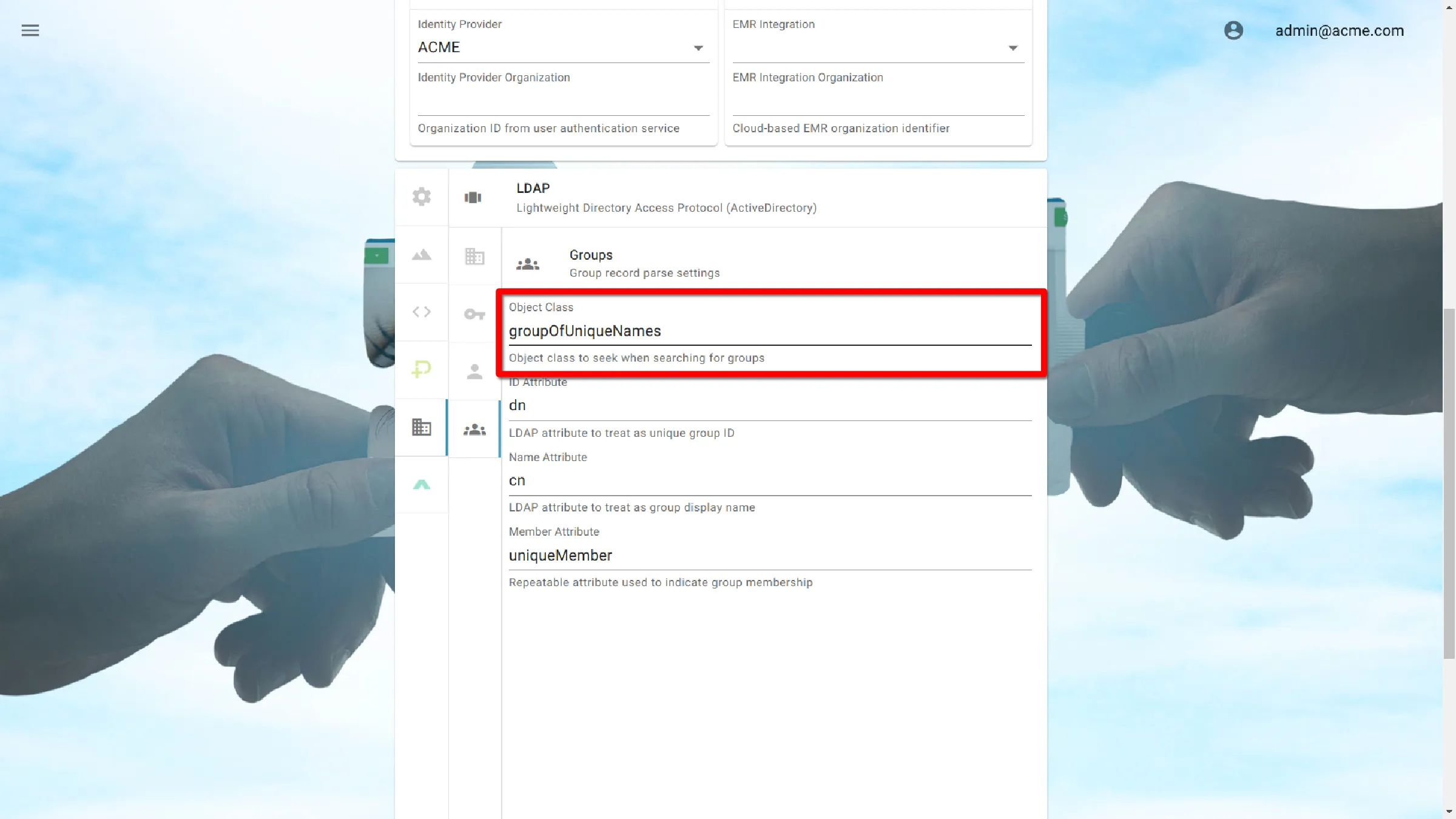

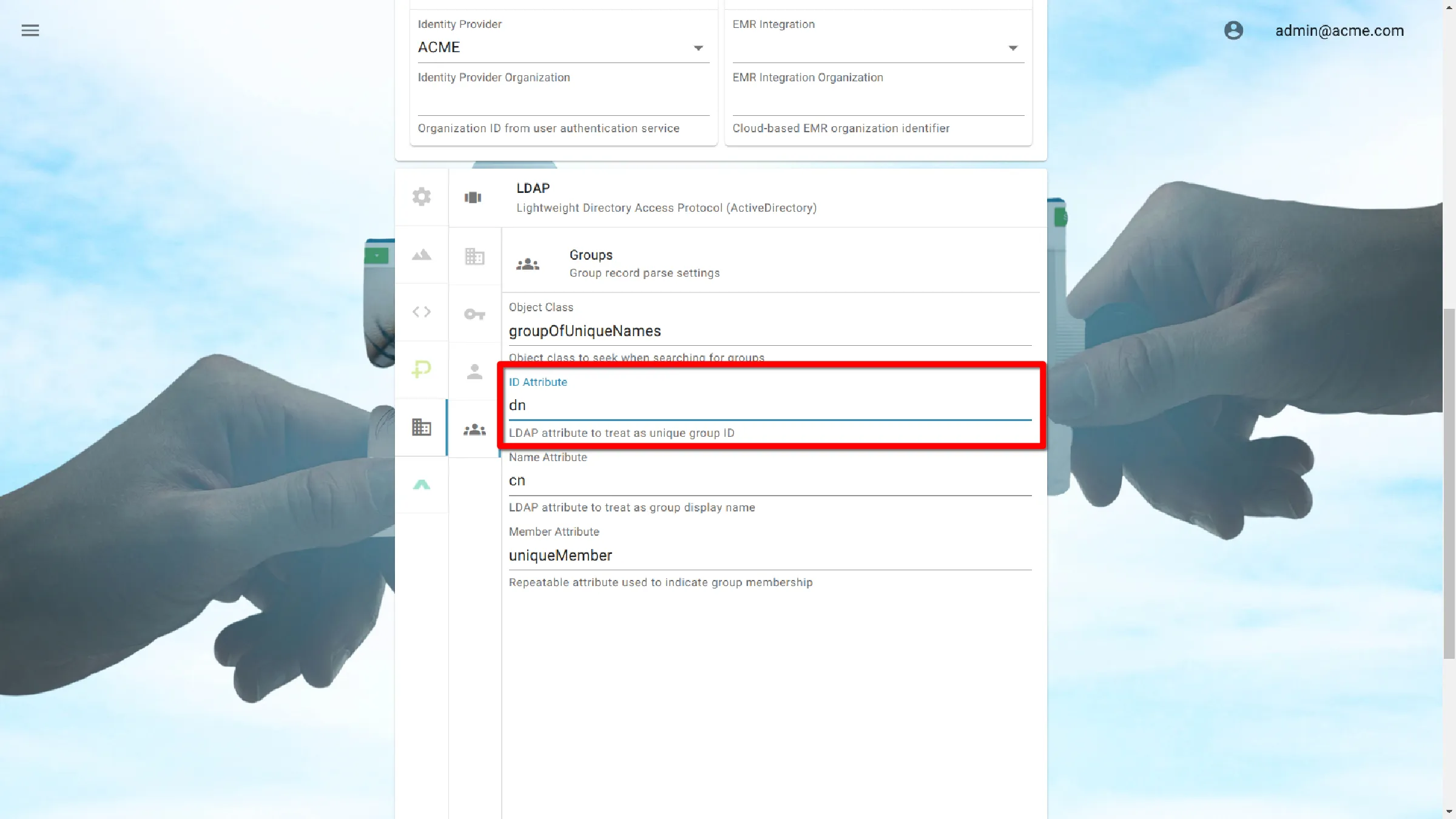

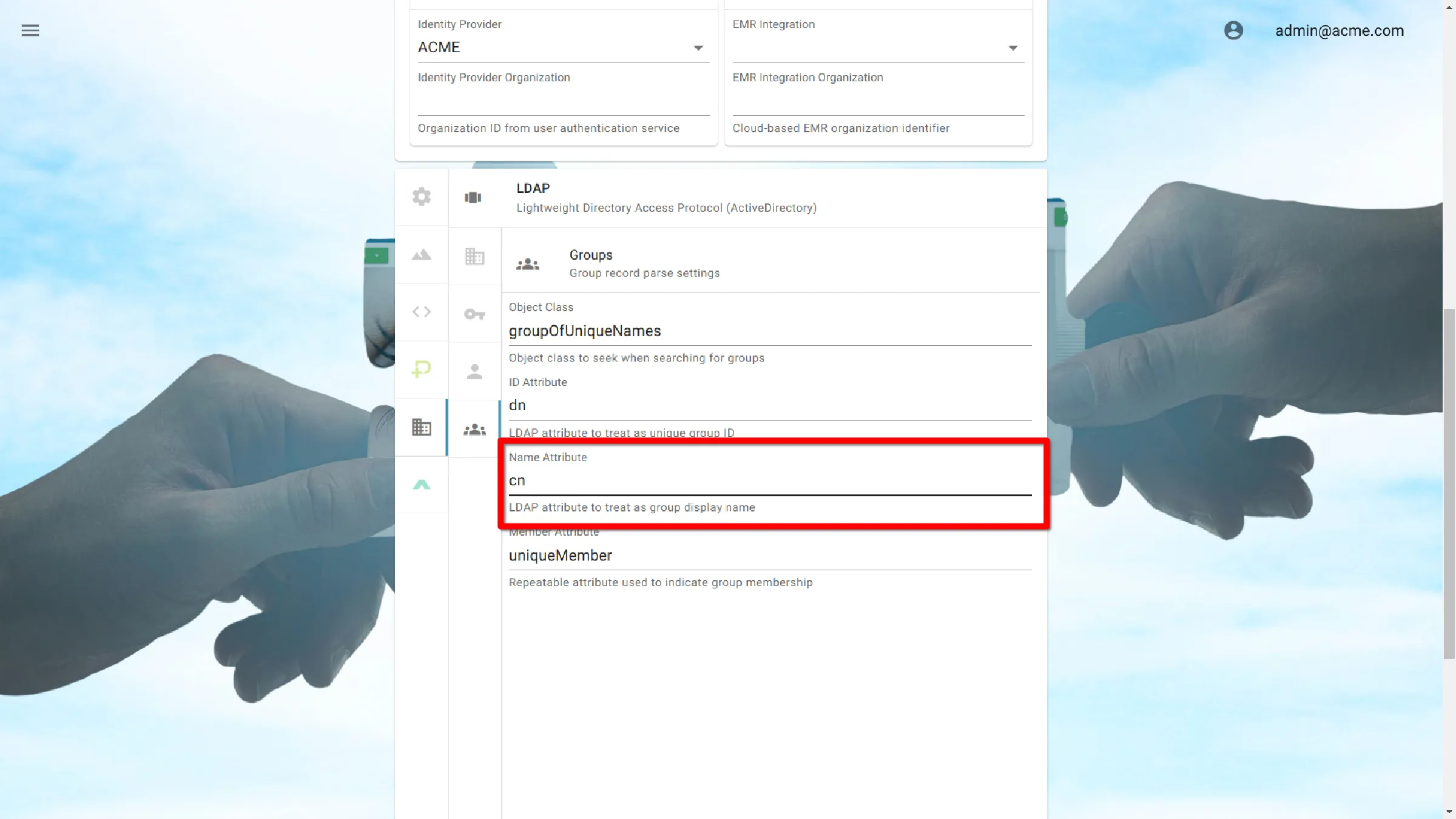

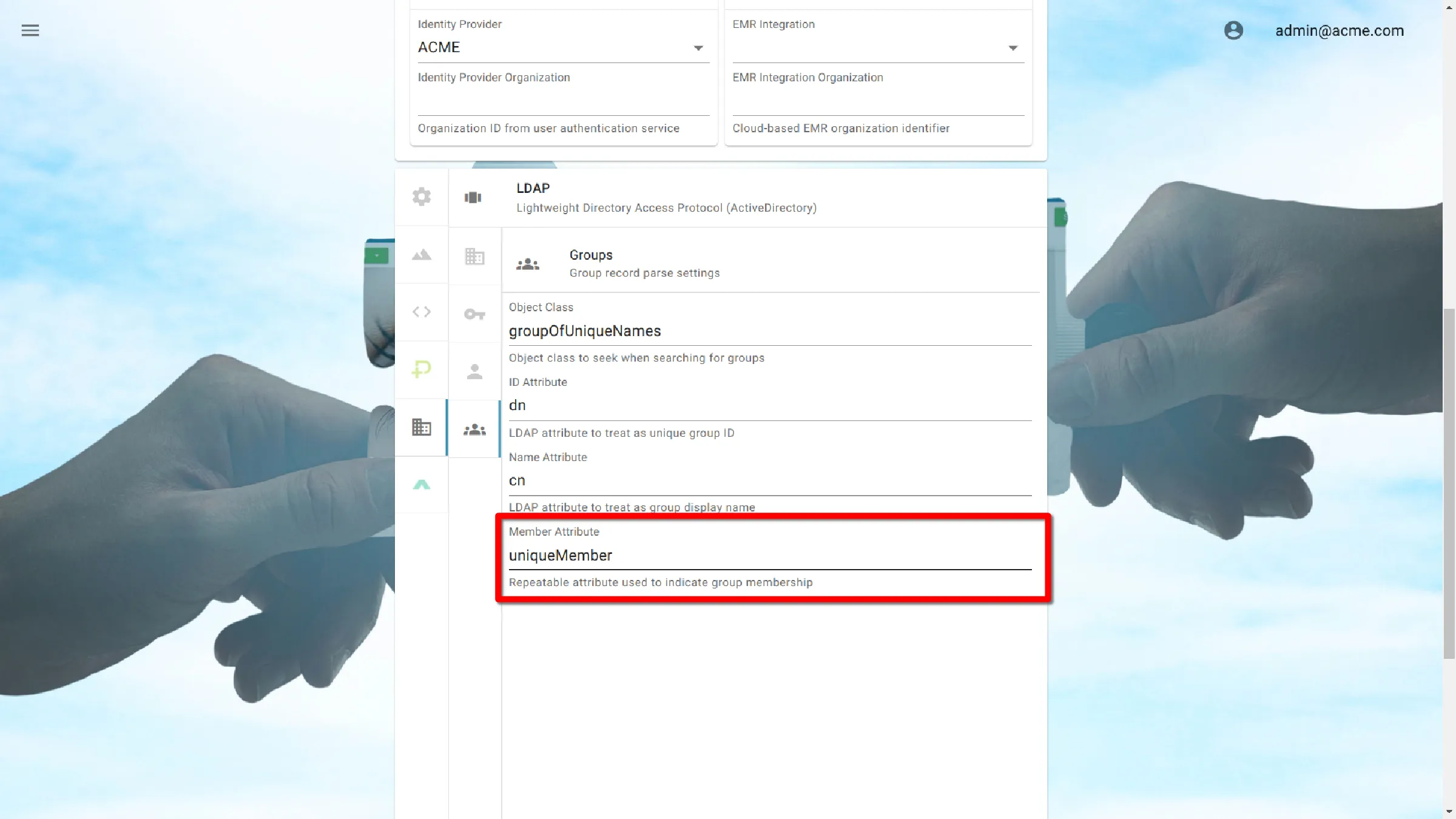

Impostazioni di gruppo

Le Impostazioni gruppo definiscono gli attributi utilizzati per identificare i gruppi nell’Albero informazioni directory (DIT).

![]()

Classe oggetto

groupOfUniqueNames

Attributo ID

dn

Nome Attributo

cn

Attributo membro

uniqueMember

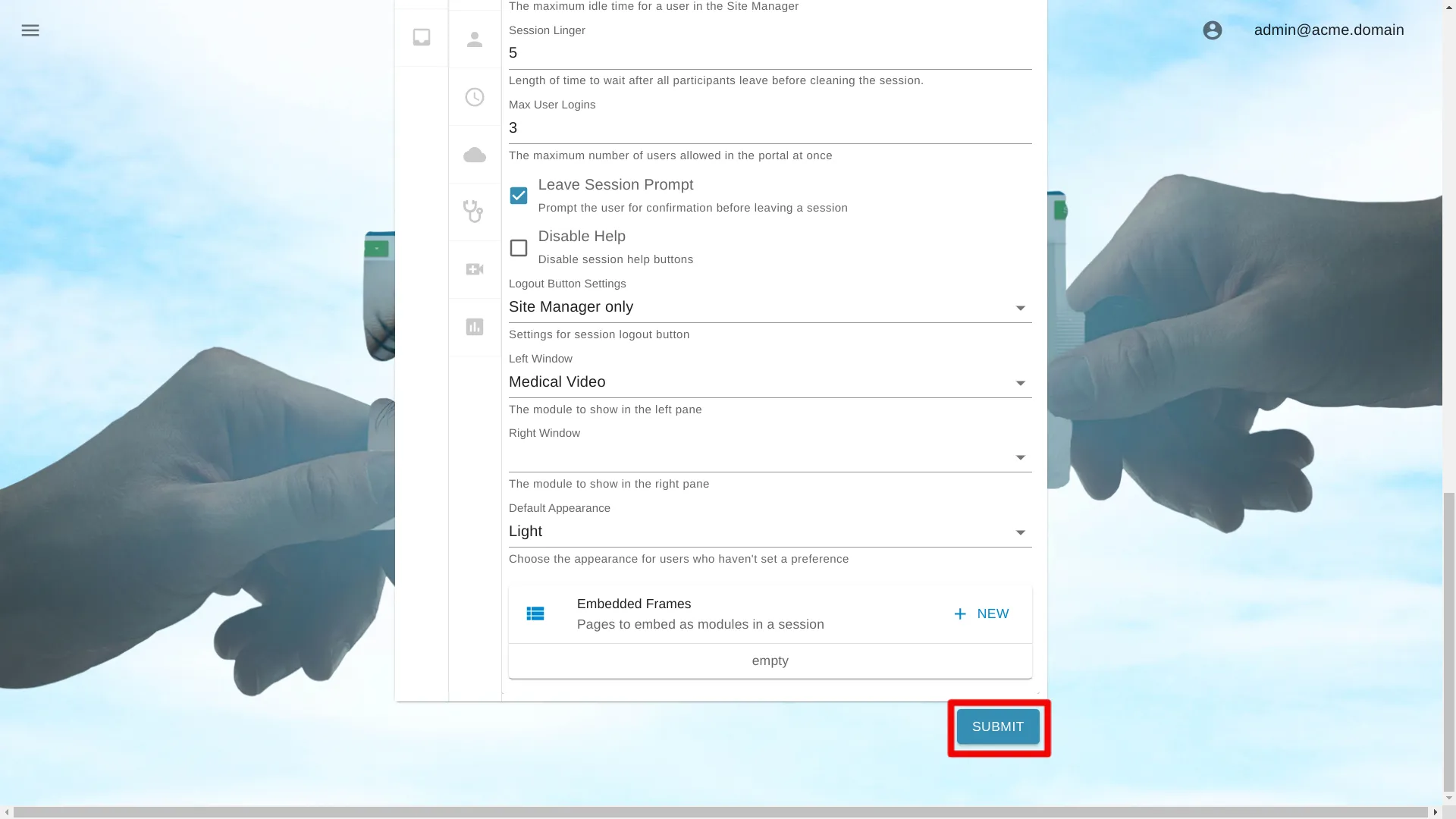

Salva le impostazioni

Salva le impostazioni

Fai clic sul pulsante Invia per salvare le impostazioni.